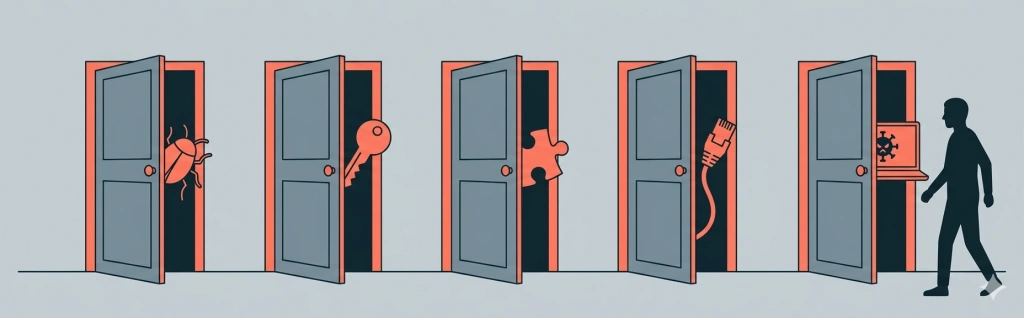

Каждый третий интернет-магазин на Битрикс хотя бы раз подвергался попытке взлома. Проблема не в самой CMS — она одна из самых защищённых в России. Проблема в том, как магазины настроены и обслуживаются. Устаревший PHP, необновлённый Битрикс, стандартный пароль от админки — и для злоумышленника ваш сайт становится открытой дверью. Разбираем, как защитить интернет-магазин от взлома — без технического жаргона, с конкретными шагами.

Понедельник, 7 утра. Вместо магазина — казино

Звонит владелец магазина сантехники. Голос напряжённый: «Сергей, я открываю сайт — а там реклама казино. Весь сайт. Вместо товаров — баннеры. Вместо каталога — ссылки на покерные комнаты. Что случилось?»

Заходим на сайт. Действительно: главная страница подменена. Все внутренние ссылки ведут на сторонние ресурсы. В мобильной версии вообще происходит редирект — посетитель автоматически перенаправляется на вредоносный сайт.

Проверяем сервер. В корневой папке сайта — 47 чужих PHP-файлов, которых там быть не должно. Бэкдоры — скрытые «дверки», через которые злоумышленник заходил на сервер в любой момент. Самому старому файлу — 3 месяца. То есть хакер сидел на сервере три месяца, никак себя не проявляя, и только сейчас «включил» подмену.

Причина: Битрикс не обновлялся полтора года. За это время вышли 4 критических патча безопасности. Ни один не был установлен. Злоумышленник использовал известную уязвимость — ту самую, от которой патч защищает.

Результат: две недели на полное восстановление, потеря позиций в Яндексе (поисковик пометил сайт как «опасный»), и три месяца на возвращение трафика к прежнему уровню.

Это не единичный случай. За последний год мы восстановили 12 сайтов после взлома. У каждого — своя история, но корень один: отсутствие регулярного обслуживания. Магазин запустили, настроили, и забыли о нём на полтора года. А интернет не стоит на месте — каждый месяц находят новые уязвимости, и те, кто не обновляется, автоматически становятся мишенями.

Ещё один частый сценарий: владелец магазина узнаёт о взломе не от мониторинга и не от покупателей — а от Яндекса. Приходит письмо: «Ваш сайт содержит вредоносный код». К этому моменту сайт уже мог быть заражён неделями. Все заказы за это время принимались нормально, но в фоне — на страницы подгружался скрытый iframe, который перенаправлял мобильных пользователей на фишинговую страницу.

Почему взламывают именно Битрикс

Парадокс: Битрикс — одна из самых защищённых CMS в России. У неё встроенный проактивный фильтр (WAF), модуль безопасности, двухфакторная аутентификация, защита от CSRF и XSS «из коробки». По сравнению с WordPress или Joomla, Битрикс объективно безопаснее.

Но именно поэтому владельцы магазинов на Битрикс расслабляются. Логика такая: «У меня Битрикс, значит, я защищён». И перестают обновлять. Перестают следить за настройками. Перестают менять пароли.

А злоумышленникам не нужна уязвимость в самой CMS. Им достаточно уязвимости в окружении: устаревший PHP, незакрытые порты, слабый пароль FTP, забытая тестовая копия сайта в соседней папке. Взламывают не Битрикс — взламывают сервер, на котором стоит Битрикс.

5 способов, которыми ломают интернет-магазины

1. Известные уязвимости в непатченных версиях

Самый массовый вектор атаки. В 2022 году волна взломов Битрикс затронула тысячи сайтов — все они использовали устаревшие версии без обновлений безопасности. Схема простая: публикуется описание уязвимости, через несколько дней появляется эксплойт (готовый инструмент для взлома), и боты начинают массово сканировать интернет в поисках непатченных сайтов.

Если ваш магазин не обновлялся больше 6 месяцев — вероятность наличия известных уязвимостей близка к 100%.

2. Подбор паролей к админке

Адрес админки Битрикс стандартный: /bitrix/admin/. Все знают. Боты круглосуточно перебирают логины и пароли: admin/admin, admin/12345, admin/название_компании. Звучит примитивно? Мы видим такие пароли у каждого пятого клиента.

3. Уязвимости в сторонних модулях

Маркетплейс Битрикс содержит тысячи модулей от сторонних разработчиков. Модуль доставки, модуль оплаты, виджет обратного звонка — каждый из них может содержать уязвимость. Основной Битрикс обновился, а модуль — нет. И через этот модуль заходит злоумышленник.

4. Доступ через FTP или SSH

Пароль от FTP, отправленный хостером на почту при регистрации, который никто не менял три года. Или SSH-доступ с паролем root/root на тестовом сервере, который «временно» стал боевым. Классика.

5. Заражение через компьютер администратора

На компьютере менеджера, который заходит в админку Битрикс, стоит вирус-кейлоггер. Вирус перехватывает логин и пароль при вводе. Злоумышленник получает доступ к админке без единого взлома сервера — просто войдя с украденными данными.

Хотите проверить, насколько защищён ваш магазин? Мы проводим бесплатный аудит безопасности за 24 часа — support.orangecode.ru

Что происходит после взлома: реальная цена

Многие думают: «Ну взломают — починим». На самом деле последствия гораздо серьёзнее, чем кажется.

Подмена контента. Реклама казино, фишинговые страницы, редиректы — всё, что мы описали выше. Покупатели видят «взломанный» сайт и теряют доверие. Навсегда.

Кража данных клиентов. Если магазин хранит персональные данные (ФИО, адреса, телефоны, email), утечка — это нарушение закона 152-ФЗ. Штрафы для юрлиц — до 18 млн рублей. Для ИП — до 300 тысяч.

Пессимизация в поисковиках. Яндекс и Google помечают взломанные сайты как «опасные». Трафик падает на 80–95% за сутки. Снять отметку можно, но восстановление позиций занимает 2–6 месяцев.

Скрытый майнинг. Злоумышленник не подменяет контент, а тихо устанавливает криптомайнер на сервер. Сервер работает на пределе, сайт тормозит, но внешне всё выглядит нормально. Владелец месяцами платит за электричество и ресурсы сервера, не понимая, почему всё тормозит.

Рассылка спама. С вашего сервера начинают рассылаться тысячи спам-писем. IP-адрес попадает в чёрные списки. Письма от вашего магазина (подтверждения заказов, уведомления о доставке) перестают доходить до клиентов. Хостер блокирует аккаунт.

Финансовые потери — конкретные цифры. Магазин со средним трафиком 500 посетителей/день и конверсией 2% теряет 10 заказов в день на время простоя. При среднем чеке 5 000 рублей это 50 000 рублей потерь за каждый день, пока сайт не работает. Добавьте сюда стоимость рекламы, которая ведёт на неработающий сайт — ещё 10–30 тысяч в день в мусорное ведро. За две недели восстановления набегает 700 000 – 1 000 000 рублей прямых и косвенных потерь.

И это без учёта штрафов за утечку персональных данных и стоимости работ по очистке и восстановлению сервера.

Как защитить магазин: 10 шагов без программиста

Шаг 1. Обновите Битрикс до последней версии

Это самое важное. 80% взломов используют известные уязвимости, для которых уже выпущены патчи. Обновление = закрытие этих дверей. Проверьте: админка → Настройки → Обновления. Если красная плашка «Доступны обновления» — ставьте немедленно. Перед обновлением обязательно сделайте бэкап (полный — и файлы, и база данных).

Отдельно проверьте журнал обновлений безопасности: на сайте 1С-Битрикс публикуются бюллетени безопасности с описанием критических уязвимостей. Если ваша версия попадает в список — обновление должно быть приоритетом номер один, выше любых бизнес-задач.

Шаг 2. Обновите PHP до актуальной версии

Если на сервере PHP 7.4 или ниже — это критическая уязвимость. PHP 7.4 не получает обновлений безопасности с ноября 2022 года. Актуальные версии: PHP 8.1, 8.2, 8.3. Переход на новый PHP также ускоряет сайт на 20–40%.

Шаг 3. Включите проактивный фильтр (WAF)

Встроенная защита Битрикс от SQL-инъекций, XSS, загрузки вредоносных файлов. Проверьте: админка → Настройки → Проактивная защита → Проактивный фильтр. Должен быть «Включён» с максимальным уровнем.

Шаг 4. Смените пароль админки на сложный

Минимум 16 символов: буквы (заглавные + строчные), цифры, спецсимволы. Не используйте слова — только случайные комбинации. Логин не должен быть admin или administrator. Используйте менеджер паролей (KeePass, Bitwarden).

Шаг 5. Включите двухфакторную аутентификацию

Битрикс поддерживает 2FA «из коробки»: OTP через Google Authenticator. Даже если злоумышленник узнает пароль — без кода из приложения на вашем телефоне он не войдёт.

Шаг 6. Закройте доступ к админке по IP

Настройте веб-сервер так, чтобы /bitrix/admin/ был доступен только с вашего IP-адреса (или IP-адресов офиса). Все остальные получают ошибку 403. Это полностью исключает перебор паролей из интернета.

Шаг 7. Отключите FTP, используйте SFTP

FTP передаёт пароли в открытом виде — их можно перехватить. SFTP шифрует соединение. Если FTP не используется — отключите его полностью. Если нужен файловый доступ — только SFTP с ключом, без пароля.

Шаг 8. Настройте автоматические бэкапы вне сервера

Бэкап на том же сервере, что и сайт — бесполезен. Если сервер взломан, бэкап тоже скомпрометирован. Настройте ежедневное копирование на внешнее хранилище (облако, второй сервер). И проверяйте восстановление раз в месяц.

Шаг 9. Проверьте сторонние модули

Зайдите в маркетплейс → Установленные решения. Все модули должны быть обновлены. Если модуль не обновлялся больше года — он потенциально опасен. Удалите всё, что не используете.

Шаг 10. Настройте мониторинг изменений файлов

Битрикс имеет встроенный «Контроль целостности файлов»: админка → Настройки → Проактивная защита → Контроль целостности. Он предупредит, если кто-то изменит или добавит файл на сервере. Это последний рубеж: даже если злоумышленник проник — вы об этом узнаете.

Что не спасёт: мифы о безопасности

Миф 1: «У нас маленький магазин, нас не будут взламывать». Взламывают не магазин — взламывают сервер. Ботам всё равно, сколько у вас товаров. Они ищут уязвимый PHP или необновлённый Битрикс. Малый бизнес даже удобнее: меньше шансов, что заметят.

Миф 2: «У нас SSL, значит мы защищены». SSL шифрует данные между браузером и сервером. Это важно. Но SSL не защищает от взлома самого сервера. Это замок на входной двери — он не поможет, если грабитель уже внутри.

Миф 3: «Хостинг отвечает за безопасность». Хостинг отвечает за физическую доступность сервера и сети. За безопасность вашего сайта (CMS, пароли, обновления, модули) отвечаете вы. Это как аренда офиса: арендодатель поставил замок на дверь здания, но ключи от сейфа — ваши.

Миф 4: «Мы один раз настроили защиту — этого достаточно». Безопасность — это не состояние, а процесс. Каждый месяц появляются новые уязвимости. Каждое обновление Битрикс, PHP, или стороннего модуля может как закрыть дыру, так и открыть новую. Защита, настроенная год назад и с тех пор не проверяемая, — это иллюзия защиты.

Миф 5: «Наш разработчик следит за безопасностью». Разработчик пишет код. Безопасность сервера — это другая компетенция: настройка файрвола, мониторинг логов, обновление серверного ПО, реагирование на инциденты в нерабочее время. Один и тот же человек редко делает и то, и другое качественно. А главное — разработчик приходит, когда вы его позовёте. Сервер нужно мониторить 24/7, в том числе по ночам и в выходные.

Частые вопросы

Как понять, что сайт взломан, если внешне всё работает нормально?

Проверьте три вещи: контроль целостности файлов в Битрикс (есть ли неожиданные изменения), панель вебмастера Яндекса (есть ли пометка «опасный»), и нагрузку на сервер (необъяснимо высокий CPU может означать скрытый майнер). Также рекомендуем раз в месяц сканировать сервер утилитой AI-BOLIT.

Сколько стоит восстановление сайта после взлома?

От 30 до 150 тысяч рублей за работу по очистке и восстановлению, плюс непрямые потери: падение трафика на 2–6 месяцев, потеря доверия клиентов, возможные штрафы за утечку данных. Профилактика (абонентское обслуживание) обходится в 5–10 раз дешевле.

Достаточно ли встроенной защиты Битрикс?

Встроенные инструменты (проактивный фильтр, контроль целостности, 2FA) — отличная база. Но они работают только если включены и правильно настроены. Плюс защита самого Битрикс не закрывает уязвимости сервера (PHP, nginx, MySQL) и сторонних модулей.

Как часто нужно обновлять Битрикс для безопасности?

Критические патчи безопасности — сразу после выхода, в течение 1–3 дней. Обычные обновления — раз в месяц. Перед каждым обновлением — бэкап. Если обновления накопились за полгода и больше — лучше поручить специалисту: могут быть конфликты.

Можно ли защитить сайт самостоятельно, без специалиста?

Базовые шаги (сменить пароль, включить 2FA, обновить Битрикс) — да. Но настройка сервера (закрытие портов, ограничение доступа к админке по IP, SFTP, мониторинг) требует серверных знаний. Ошибка в настройке может заблокировать сайт для всех, включая вас.

Что делать прямо сейчас

Безопасность интернет-магазина — это не разовая настройка. Это процесс: обновления, мониторинг, проверки, реакция на инциденты. Каждый день появляются новые уязвимости — и каждый день кто-то их эксплуатирует.

Вопрос не в том, попытаются ли вас взломать. Вопрос в том, будет ли ваш магазин готов к этому моменту. Те владельцы магазинов, у которых стоит мониторинг и регулярно обновляется сервер, узнают о попытке взлома через минуты — и блокируют её. Те, у кого нет ни мониторинга, ни обновлений — узнают через месяцы, когда на сайте уже реклама казино.

Три действия на сегодня:

- Проверьте версию Битрикс — админка → Настройки → Обновления. Есть красная плашка? Обновляйтесь.

- Проверьте версию PHP — если 7.4 или ниже, это критическая дыра. Нужен переход на 8.1+.

- Смените пароль админки — прямо сейчас, на 16+ символов с менеджером паролей.

Хотите полную картину? Мы проверим ваш сервер и настройки безопасности бесплатно. За 24 часа пришлём отчёт: что закрыто, что открыто, и что нужно исправить в первую очередь.

→ Закажите бесплатный аудит на support.orangecode.ru — отчёт за 24 часа